Sicherheit

-

Active Directory Service Recovery Mode (DSRM)

Weiterlesen: Active Directory Service Recovery Mode (DSRM)Erfahren Sie alles über den Active Directory Service Recovery Mode (DSRM) – eine kritische, aber oft übersehene Funktion des Active Directory. Dieser Artikel beleuchtet die Bedeutung von DSRM, seine Funktionsweise und die Risiken, die mit einem unberechtigten Zugriff…

Veröffentlicht:

Autor:

-

Was ist der deutsche IT-Grundschutz?

Weiterlesen: Was ist der deutsche IT-Grundschutz?Der Deutsche IT-Grundschutz wurde in den 1990er Jahren von der Bundesverwaltung entwickelt. Damals gab es einen steigenden Bedarf an IT-Sicherheit, da immer mehr Prozesse automatisiert wurden. Es ging darum, die Sicherheit der IT-Systeme und damit verbundenen Daten in…

Veröffentlicht:

Autor:

-

BSI Sicherheitsempfehlungen für Window 10

Weiterlesen: BSI Sicherheitsempfehlungen für Window 10Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat neue Dokumente zu Microsoft Windows 10 und die Absicherung veröffentlicht. Ich habe die BSI Sicherheitsempfehlungen für Window 10 gesichtet, bevor ich darüber berichten wollte. Hintergrund ist, das in der…

Veröffentlicht:

Autor:

-

Die Windows 10 Sandbox

Weiterlesen: Die Windows 10 SandboxDie Microsoft Windows 10 Sandbox ist ein neues Sicherheits-Feature in Windows 10 Pro und Enterprise. Die Idee dahinter ist, etwas in einem Sicheren „Sandkasten“ mal auszuprobieren. Zum Beispiel die Installation einer potentiell unsicheren Anwendung. Legen wir mal los…

Veröffentlicht:

Autor:

Kategorien: Windows 10 -

Benutzerbezogene Administrativen Vorlagen in Intune (Version 2101)

Weiterlesen: Benutzerbezogene Administrativen Vorlagen in Intune (Version 2101)Passend zu dem Artikel Administrative Vorlagen in Intune (Version 2101) finden Sie hier die Auflistung der Benutzerbezogene Vorlagen für Intune (Stand 26.02.2021 – Version 2101). Die Gerätespezifischen Vorlagen finden Sie im Artikel Gerätespezifische Administrativen Vorlagen in Intune (Version…

Veröffentlicht:

Autor:

Kategorien: Microsoft Intune -

Gerätespezifische Administrativen Vorlagen in Intune (Version 2101)

Weiterlesen: Gerätespezifische Administrativen Vorlagen in Intune (Version 2101)Passend zu dem Artikel Administrative Vorlagen in Intune (Version 2101) finden Sie hier die Auflistung der Gerätespezifischen Vorlagen für Intune (Stand 26.02.2021 – Version 2101). Die Benutzerspezifischen Vorlagen finden Sie im Artikel Benutzerbezogene Administrativen Vorlagen in Intune (Version…

Veröffentlicht:

Autor:

Kategorien: Microsoft Intune -

Administrative Vorlagen in Intune (Version 2101)

Weiterlesen: Administrative Vorlagen in Intune (Version 2101)Im Oktober 2019 hatte ich schon eine Liste der Administrativen Vorlagen veröffentlicht. Nach der Zeit, dachte ich, ich müsste mal ein Update machen.

Veröffentlicht:

Autor:

Kategorien: Microsoft Intune -

„Domain Controller Enforcement mode“ wird ab dem 9 Februar aktiviert

Weiterlesen: „Domain Controller Enforcement mode“ wird ab dem 9 Februar aktiviertMit dem Sicherheitsupdates vom 11 August 2020 hat Microsoft eine Sicherheitslücke (CVE-2020-1472) adressiert. Geschlossen wurde dies noch nicht automatisch, da es zu Kompatibilitätsproblemen kommen kann. Wie die Schließung der Lücke vorher schon durchgeführt werden kann, ist in dem…

Veröffentlicht:

Autor:

Kategorien: Active Directory -

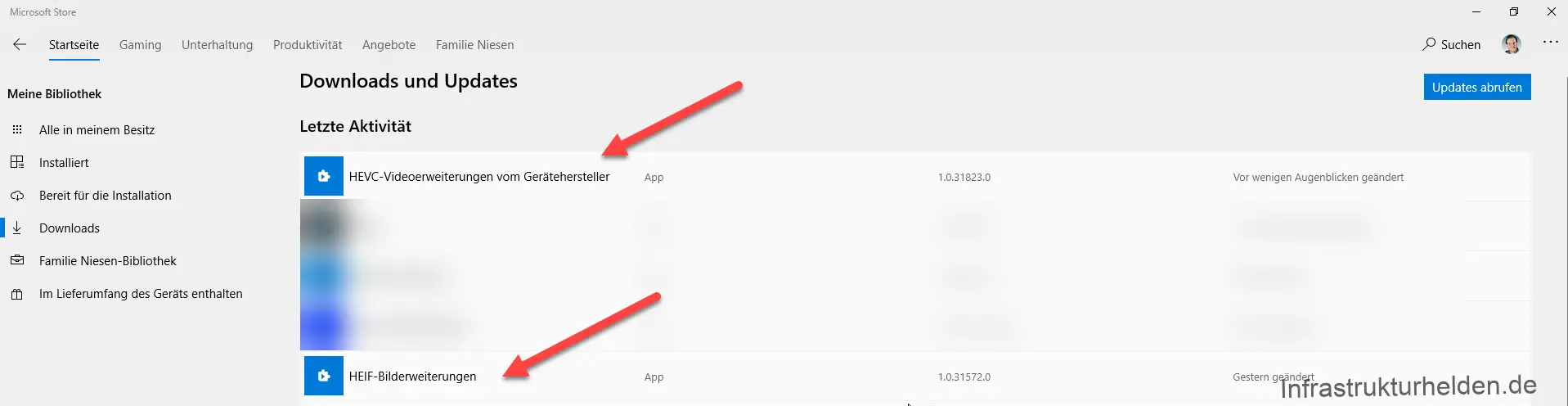

Microsoft entdeckt eine kritische Lücke und schließt die über den Microsoft Store

Weiterlesen: Microsoft entdeckt eine kritische Lücke und schließt die über den Microsoft StoreIch habe ja schon einige male mich mit dem Thema des richtigen Umgangs mit dem Microsoft Store befasst, unter anderem in dem Artikel „Windows 10 und der Microsoft Store„. Nun ist es umso wichtiger das die IT-Abteilungen sich…

Veröffentlicht:

Autor:

-

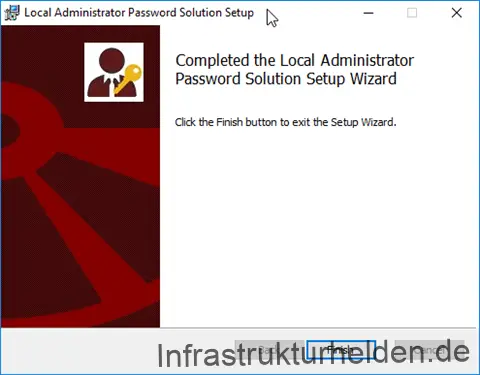

Local Administrator Password Solution (LAPS)

Weiterlesen: Local Administrator Password Solution (LAPS)Früher wurden für die lokalen Administrator Passwörter meistens immer ein Unternehmensspezifischer Standard verwendet. Doch was macht man wenn ein Mitarbeiter der das Standardkennwort kennt, das Unternehmen verlässt? Richtig, man sollte es ändern. Früher wurden dafür gerne mal Gruppenrichtlinien…

Veröffentlicht:

Autor:

-

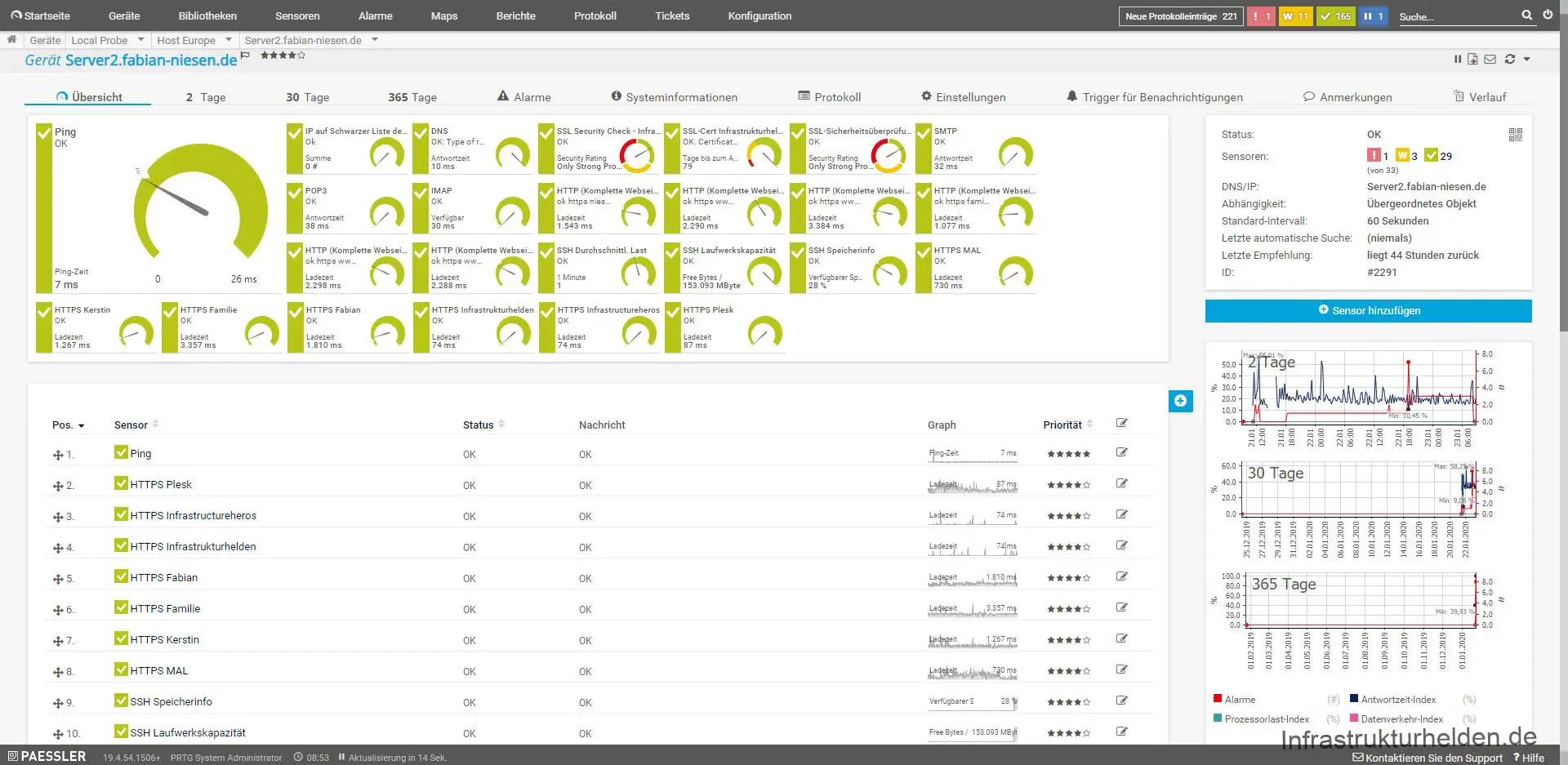

Webseiten überwachen mit PRTG

Weiterlesen: Webseiten überwachen mit PRTGDiesmal mal wieder ein Artikel etwas außerhalb der Microsoft Welt. Es gibt einen Ausflug in Monitoring und die Überwachung von Webservern unter Linux. Einige kennen das, nichts ist schlechter, als wenn die Webseite die man besuchen möchte nicht…

Veröffentlicht:

Autor:

-

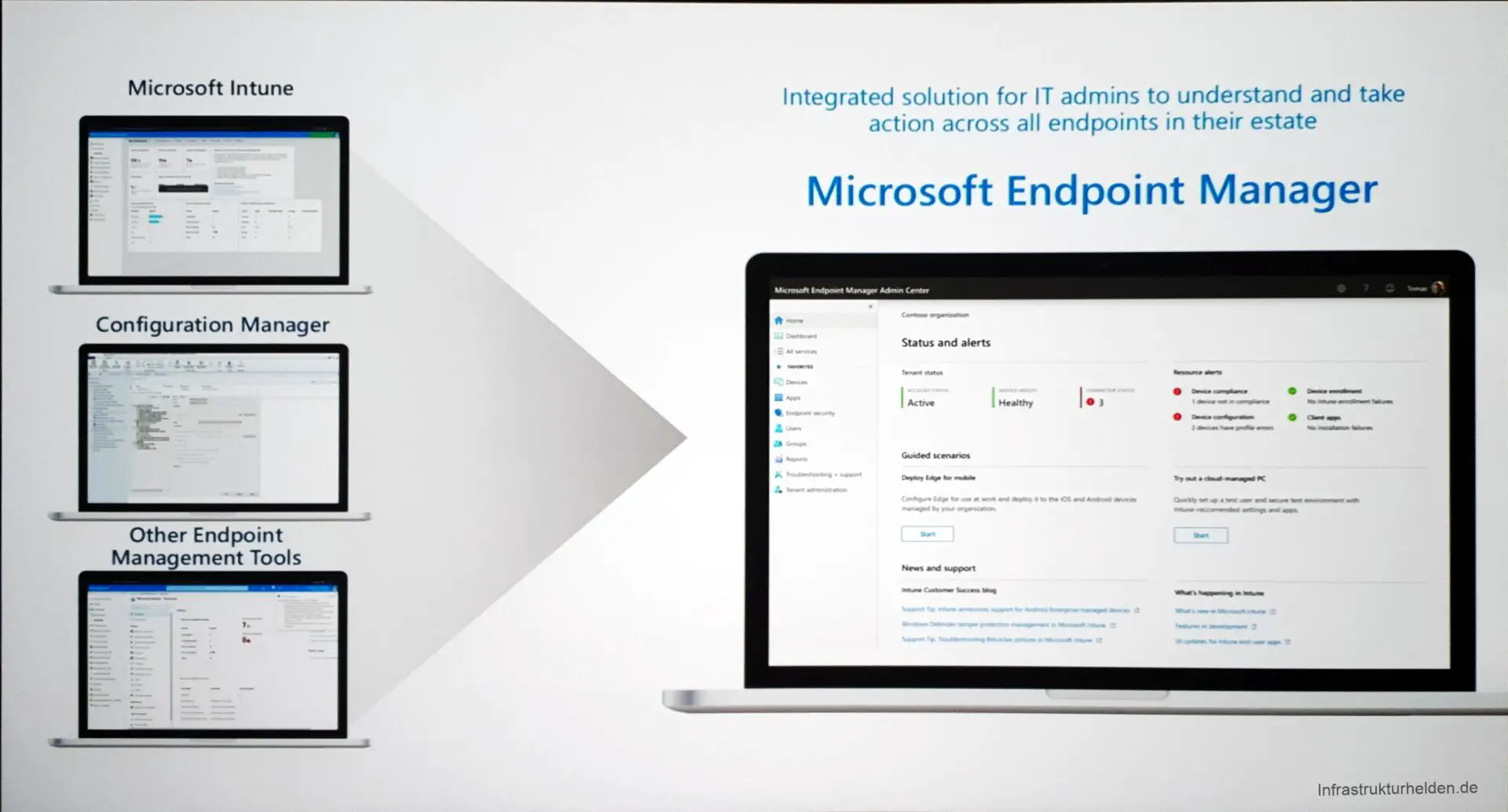

Ignite – Modern Management

Weiterlesen: Ignite – Modern ManagementHeute war Tag 2 der Microsoft Ignite in Orlando. Ich war im Schwerpunkt in Sessions zum Thema Modern Management unterwegs. Das bedeutet unter anderem Microsoft Intune, aber vor allem auch die neu Angekündigte Funktion des „Microsoft Endpoint Managers“.

Veröffentlicht:

Autor:

-

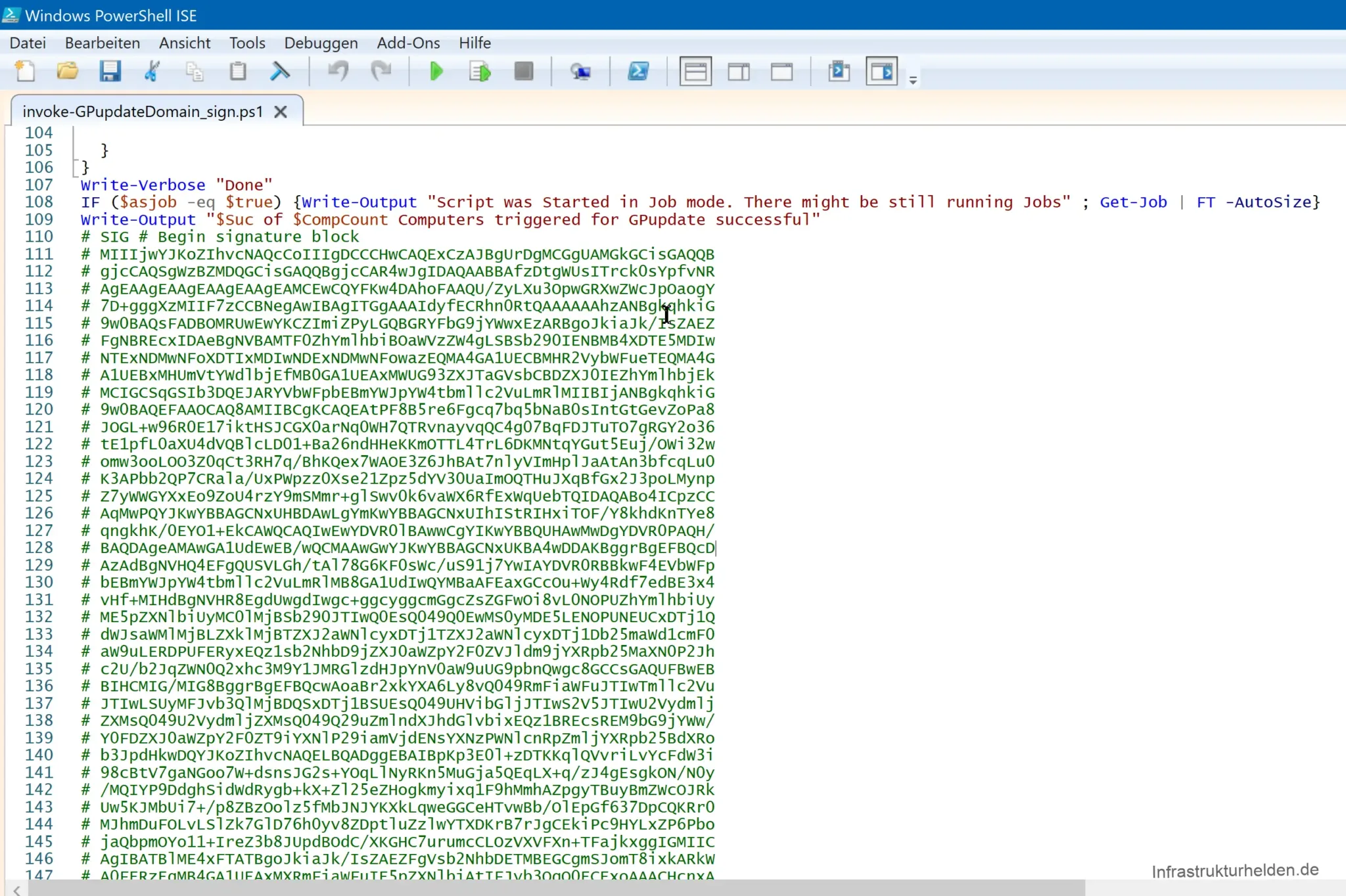

CodeSigning Zertifikate mit Windows Server 2019 Zertifikatsdienste

Weiterlesen: CodeSigning Zertifikate mit Windows Server 2019 ZertifikatsdiensteCodeSigning Zertifikate gibt es für verschiedene Zwecke. Jeder dieser Zwecke hat bestimmte Anforderungen, wie zum Beispiel die Klasse des Zertifikat (Klasse 1,2 oder 3), oder die Überprüfbarkeit. Manche CodeSigning Zertifikate müssen von Bestimmten Zertifizierungsstellen, zum Beispiel öffentlichen, ausgestellt…

Veröffentlicht:

Autor:

-

Windows Systeme absichern mit dem „Enhanced Mitigation Experience Toolkit“ – Teil 2

Weiterlesen: Windows Systeme absichern mit dem „Enhanced Mitigation Experience Toolkit“ – Teil 2Dies ist der zweite Teil der Artikelserie „Windows Systeme absichern mit dem „Enhanced Mitigation Experience Toolkit““, hier geht es zu Teil 1. Einrichtung von EMET über Gruppenrichtlinien Wie fast jedes Programm von Microsoft kann EMET über Gruppenrichtlinien gesteuert…

Veröffentlicht:

Autor:

Kategorien: Client, Gruppenrichtlinen, Microsoft Windows, Softwareverteilung, Windows 7, Windows 8.1 -

Windows Systeme absichern mit dem „Enhanced Mitigation Experience Toolkit“ – Teil 1

Weiterlesen: Windows Systeme absichern mit dem „Enhanced Mitigation Experience Toolkit“ – Teil 1EMET ist ein kostenloses Zusatzprogram von Microsoft, das die Ausnutzung verschiedener Angriffsarten verhindern soll. Durch diese Techniken kann die Ausnutzung von Sicherheitslücken, auch von unbekannten, teilweise verhindert werden. So hat EMET zum Beispiel auch vor der RTF-Lücke in…

Veröffentlicht:

Autor:

-

Hardening CentOS 5 / RedHat Enterprise Linux 5

Weiterlesen: Hardening CentOS 5 / RedHat Enterprise Linux 5Dies ist eine Anleitung zum Absichern (Hardning) von CENTOS5 bzw. RedHat Enterprise Linux 5.

Veröffentlicht:

Autor:

Kategorien: CentOS

New articles in english

Themen

Active Directory Administrative Vorlagen Anleitung AppV5 Autopilot Azure Azure AD ConfigMgr Deployment GPO Gruppenrichtlinien Guide How-To Linux Microsoft Microsoft Intune Office Office365 PowerShell Public Preview SCCM2012R2 SCSM2012R2 ServiceMgr Sicherheit TechNet Windows Windows 10 Windows10 Windows Server 2012 Windows Server 2012R2

Hinweise zum Affiliate-Marketing

Auf diesen Seiten werden auch Affiliate Marketing Links angezeigt. Diese sind meistens an dem kleinen „€“ oder einem „*“ dahinter zu erkennen. Der Betreiber dieser Seite erhält beim Kauf über diesen Link eine Provision, ohne das es den Verkaufspreis beeinflusst. Diese Einnahmen tragen zur Finanzierung der Seite bei.