Heute war Tag 2 der Microsoft Ignite in Orlando. Ich war im Schwerpunkt in Sessions zum Thema Modern Management unterwegs. Das bedeutet unter anderem Microsoft Intune, aber vor allem auch die neu Angekündigte Funktion des „Microsoft Endpoint Managers“.

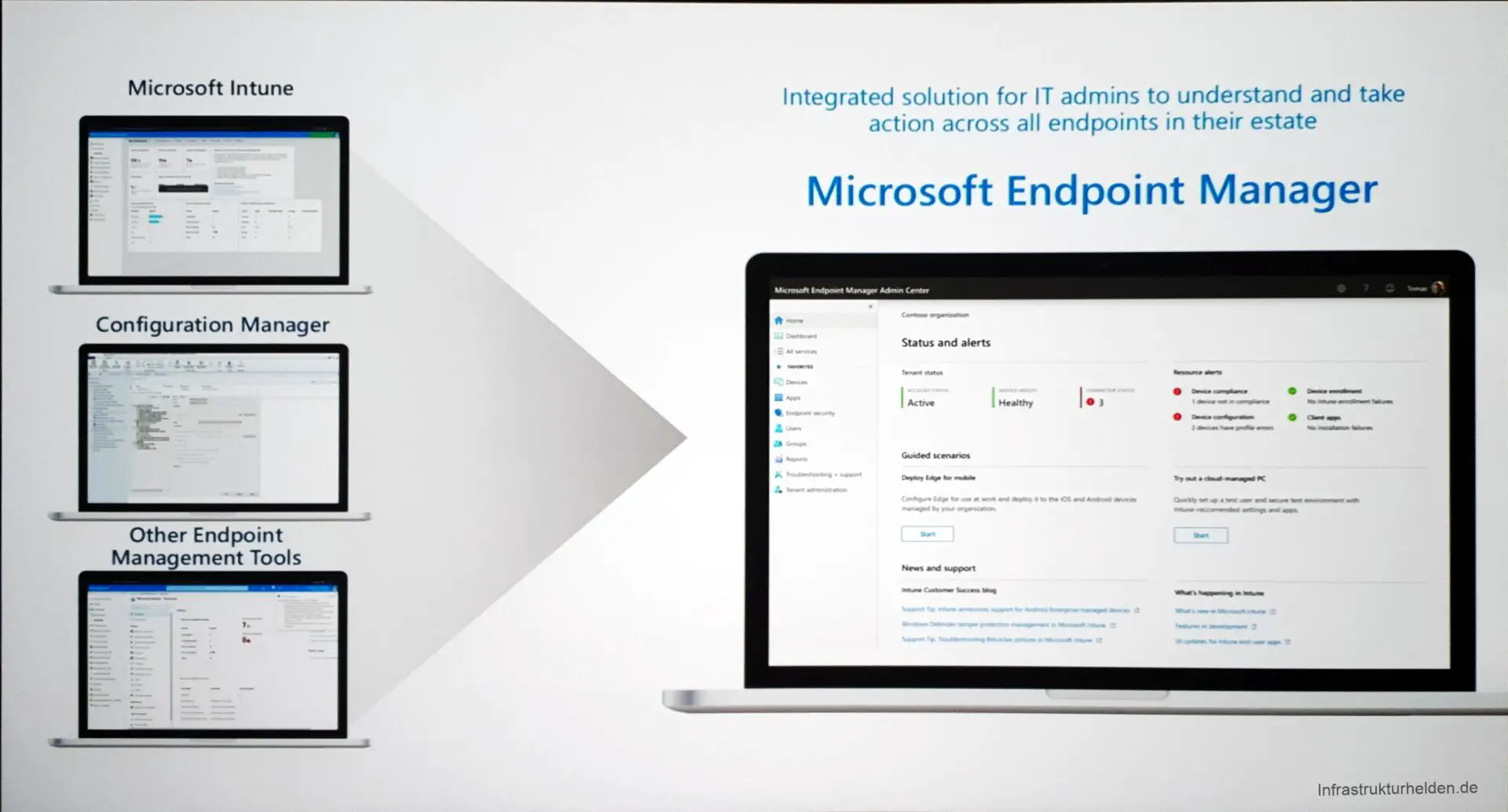

Microsoft Endpoint Manager

Mit dem Microsoft Endpoint Manager möchte Microsoft alle Management Systeme vereinen. Zum Beispiel soll dadurch auch die Verwaltung von SCCM und Intune im Co-Management vereinfacht werden. Durch den Cloud Basierten Endpoint Manger können auch reine SCCM verwaltete Geräte administriert werden, wenn Co-Management eingerichtet wurde. Möglich macht das eine neue Funktionen im Co-Management von SCCM und Intune.

Ein Vorteil de Endpoint Manager ist, dass der Rollen Basierte Administration (RBAC) unterstütz. So kann auch der Helpdesk mit einer passenden Berechtigungsrolle dieses Interface nutzen, und sieht nur die für ihn freigegeben Informationen. Dies macht die Berechtigung gegenüber SCCM Berechtigungen, Intune Berechtigungen, AzureAD Berechtigungen und noch anderen viel einfacher. Außerdem ist es so auch eine konsolidierte, Webbasierte Konsole. Das bedeutet auch, keine Admin Software oder Administrativen Password Hashes oder Token mehr auf dem System. Auch kann RBAC dazu genutzt werden um bestimmte Security Einstellungen, die vielleicht von einem eigenen Team verwaltet werden, auszublenden.

Endpoint Manager und die Lizenzierung

Um den Kunden einen besseren Anreiz zu bieten, wird auch die Intune Lizenzierung für SCCM Kunden mit Software Assurance vereinfacht. Das bedeutet das für diese Kunden Intune demnächst kostenfrei ist. Lediglich ein Azure AD P1 Plan wird noch benötigt an zusätzlichen Lizenzen um Intune als MDM für die Systeme zu provisionieren und das AzureAD um weitere nötige Funktionen zu erweitern.

Security Admin

Eine Erweiterung hat auch der Security Admin vor sich. Das Thema Sicherheit-Baselines gibt es schon seit letztem Jahr, aber diese erfahren jetzt eine Erweiterung. Auch sind Sicherheitsrichtlinien für Edge und Office 365 Pro Plus angekündigt.

Neu sind auch die Regeln für Geräteverschlüsselung, zu mindestens für einige Betriebssysteme. Unterstützt wird jetzt auch MacOS, inklusive der Speicherung des Wiederherstellungsschlüssel.

Auch bei Windows 10 hat sich einiges getan. MBAM ist ja schon abgekündigt für die Zukunft. Jetzt bekommt auch Intune endlich die benötigten Kontrollen um es einfach zu machen. Inklusive des Speicherns des Wiederherstellungsschlüssel und des neuerstellen eines Wiederherstellungsschlüssel über Intune. Dies ist praktisch, wenn dieser einmal dem Kunden gegeben wurde.

Diese Funktion befindet sich im Menüpunkt Troubleshoot in der Sicherheitskonsole.

Experience Score

Diese neue Funktion soll der IT Abteilung helfen Optimierungen an den Geräten zur besseren Benutzbarkeit zu finden. Dazu werden Telemetrie Daten und weitere Signale der Geräte analysiert. Mögliche Empfehlungen sind SSD statt HDD oder Veränderung an der Konfiguration. Interessant ist auch, dass diese Daten nach vielen Kriterien sortiert werden können. So können auch Modellbasierte Analysen vorgenommen werden, zum Beispiel welches Hardwaremodel die längste Boot-Zeit hat.

Hinzu kommen auch Skripte die automatisch ausgeführt werden und für eine bessere Performance sorgen sollen. In der Preview sind im Moment 6 Stück enthalten:

- Check Network Certificates

- Clear stale certificates

- Check VPN

- Restart stopped Office activation

- Restart stopped Office Click-2-Run Services

- Update stale Groupe Policy

Non-Windows Management

Es gibt separate Break-Out Sessions für nicht Windows 10 Geräte.

MacOS Management

Eine Besonderheit, die ich aber erwähnen möchte, und die kurz gezeigt wurde, Intune Management für MacOS Geräte. Bisher war das nur über die Integration der Drittanbieter Lösung JAMf möglich. Anfang nächsten Jahres soll dann eine Beta für die Native Lösung erfolgen. Microsoft sagte auch, das die nur eine Grundlegende Konfiguration enthalten wird, und das für komplexere Szenarien weiterhin JAMf die richtige Lösung sein.

Weitere Session zu dem Thema Non-Windows Geräte ist:

Android OS Management

Mobile Application Management kann nun auch genutzt werden um die Ausführung von Firmenanwendungen, bzw. Anwendungen im Firmenkontext, zu blockieren, wenn ein Gerät nicht sicher ist. Ein Beispiel ist die Verwendung von Lookout für Firmen um nicht erlaubte oder gefährliche Anwendungen zu detektieren.

iPhone / iPad Management

Auch bei iPad und iPhones wird nun Moblie Application Management unterstützt. Eine neue Funktion ist nun, dass die Kunden beim Einrichten durch einen Assistenten gelotst werden. Auch wird dadurch eine Föderation zwischen der Apple ID und AzureAD für diesem Benutzer eingerichtet. Dies ermöglicht einige SSO Funktionen.

Office Pro Plus Management

In der Softwarezuweisung für Office Pro Plus kann nun auch die einzelnen Programme zur Installation ausgewählt werden. Auch können hier die Updateringe festgelegt werden, und weitere Einstellungen die früher nur über eine Konfig.xml möglich waren, vorgenommen werden.

Um einen genauen Überblick über die 2169 Möglichkeiten der Administrativen Vorlagen für Office zu bekommen, empfehle ich einen Blick in den Artikel „Administrative Vorlagen in Intune – inkl. Liste„.

Microsoft Edge

Microsoft Edge ist mittlerweile für Windows 10, iOS, Android und MacOS verfügbar, auf manchen dieser Systeme noch in einer Beta. Wie früher schon im Artikel „Neues vom Edge Chromium“ beschrieben, basiert dieser nun auf der Chromium Engine. Er kann jetzt auch einfach über Intune auf die Verschiedenen Gerätetypen verteilt werden. Dabei ist es möglich die Channel des Edge Browsers, zum Beispiel Beta oder Release, auszuwählen. Auch können je nach OS weitere Einstellungen vorgenommen werden. Für Windows 10 kann der Edge im Moment über 472 Administrative Vorlagen gesteuert werden. Die Liste ist wieder im Artikel „Administrative Vorlagen in Intune – inkl. Liste“ zu finden.

Neu hinzugekommen ist die Möglichkeit das im Edge durch die IT-Abteilung Geschäftliche URL definiert werden können. Diese werden im Workprofil geöffnet und unterliegen den eventuellen Regeln des MAM. Alle anderen Seiten werden im Persönlichen Profil geöffnet.

Neues in Autopilot

In den ersten Sessions wurden nur Funktionen berichtet, die bereits bekannt waren:

- WhiteGlove (GA 2020)

- AzureAD Hybrit Join

- Administrative Vorlagen

Geändert hat sich das, wie erwartet in der Session von Michael Niehaus. Und hier gab es einige wichtige und meiner Meinung nach längst überfälligen Ankündigungen.

Praktisch ist auch die Auflistung der Kosten für Autopilot bei den Verschiedenen OEM. Auch wenn ich die für Dell bereits kannte.

Reseller support

Eine der Neuerungen, die für viele Reseller interessant ist, ist das Microsoft eine Möglichkeit geschaffen hat, dass die Hersteller eine Produkt-ID für Autopilot auf die Verpackung drucken können. Mit dieser Produkt-ID können die Reseller den Computer in das Azure Device Directory des Kunden hinzufügen. Wie genau das Funktioniert und wann Microsoft die Schnittstellen für Hersteller zum Generieren der ID und den Resellern zum Hinzufügen zur Verfügung stellt, ist im Moment noch nicht bekannt.

Netzwerkoptimierung

Eine weitere notwendige Änderung ist, dass zukünftig die SCCM Distributionspunkt auch als Cache für Intune, Office, Windows Updates 4 Business und Microsoft Store dienen können. Das ist gerade bei größeren Deployments wichtig um die Internetleitung nicht zum Zusammenbruch zu treiben. Hier ist leider auch kein Zeitpunkt bekannt.

SCCM Integration in Autopilot

Eine weitere Änderung in Autopilot die mit dem SCCM zu tun hat, ist das in Zukunft auch SCCM Tasksequenzen per Autopilot / Intune auf dem Client ausgeführt werden können. Dies ermöglicht einige sehr interessante Möglichkeiten.

Updates für Autopilot

Was schon heimlich funktioniert, ist das Autopilot nun beim ausführen Updates für Autopilot herunterladen kann und so um Funktionen on-the-fly erweitert werden kann. Dies hilft gerade dann, wenn der OEM nur Images der jeweiligen RTM Versionen bereit stellt. Voraussetzung ist 1909 oder 1903 mit dem September Update.

VPN Unterstützung

Bei diesem Featur bleibt mir nur zusagen: „ENDLICH!!!!!“.

Angekündigt ist die VPN Unterstützung für Autopilot für Q1 2020 und benötigt ein Autopilot mit der Update Funktion. Über die Update Funktion wird das dann nachgerüstet. Damit fällt das Erfordernis für den Hybrid-Domain Join eine direkte Verbindung zu einem Domain Controller zu haben. Das bedeutet das endlich auf Benutzer zu Hause den Hybrid-AD Join durchführen können. In Kombination mit White-Glove wird dadurch Autopilot auch bei schmalen Bandbreiten endlich nutzbar. Wichtig ist, dass der VPN Client als Intune Software paketiert und verteilt wird. Auch muss dieser in der Lage sein den Tunnel vor der Benutzeranmeldung durchzuführen.

Habe ich schon gesagt? Endlich!!!!

Modern Authentication in Autopilot

Bald wird Autopilot auch die Anmeldung per Authenticator App auf dem Handy oder per FIDO2 Token unterstützen. Also quasi Windows Hello 4 Business.

Namen sind Schall und Rauch, oder?

In Zukunft werden die Benennungsschema für Autopilot und Hybrit-Domain Join angeglichen. Auch sollen dann ausgewählte Namen von der IT direkt vorgegeben werden können.

Übersichtsfolien von Michael Niehaus zu den Neuheiten

Neues in Intune

Eine der neuen Funktionen in Intune sind Policy Sets. Diese bündeln Anwendungen, Konfigurationen für Anwendungen und Anwendungen Schutzrichtlinien zusammen. Dies soll Administratoren die Verwaltung vereinfachen. So muss nur noch Ein Policy Set zugeordnet werden, statt alles einzeln.

Neu sind auch die sogenannten „Guides Scenarios“. Diese sind ein geführter Assistent durch einzelne Schritte für bestimmte Szenarien und enden in einem fertigen Policy Set. Zielgruppe hierfür sind neue Administratoren oder Generalisten die einen einfachen Start suchen.

Hinweis zur Transparenz

Zum Zeitpunkt der Erstellung des Artikels arbeitete ich für Dell Technologies. Trotzdem spiegelt dieser Artikel meine rein persönliche Meinung wieder, und wurde nicht durch meinen Arbeitgeber in irgendeiner Weise gefördert, beeinflusst oder vergütet. Lediglich die Reise zur Ignite wurde durch Dell bezahlt. #Iwork4Dell

Schreibe einen Kommentar